Zamonaviy axborotlarni himoyalash usullari va vositalari Antivirus dasturlari va ular bilan ishlash

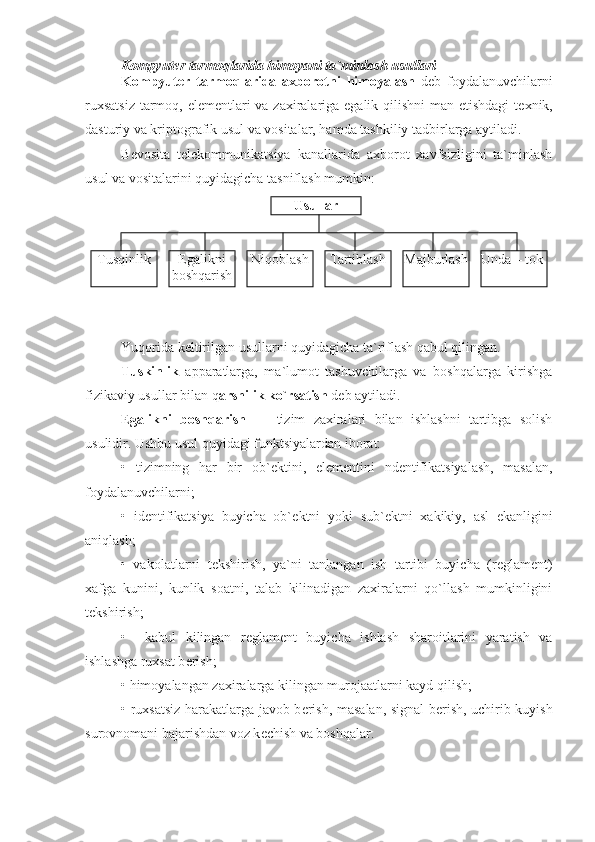

Mavzu: Zamonaviy axborotlarni himoyalash usullari va vositalari Antivirus dasturlari va ular bilan ishlash Reja: 1. Kompyut е r tarmoqlarida himoyani ta`minlash usullari 2. EHM himoyasini ta`minlashning t е xnik vositalari 3. Kompyut е r tarmoqlarida ma`lumotlarni himoyalashning asosiy yo`nalishlari 4. Internet mapmogida mavjud aloqaning himoyasini (xavfsizligini) ta`minlash asoslari

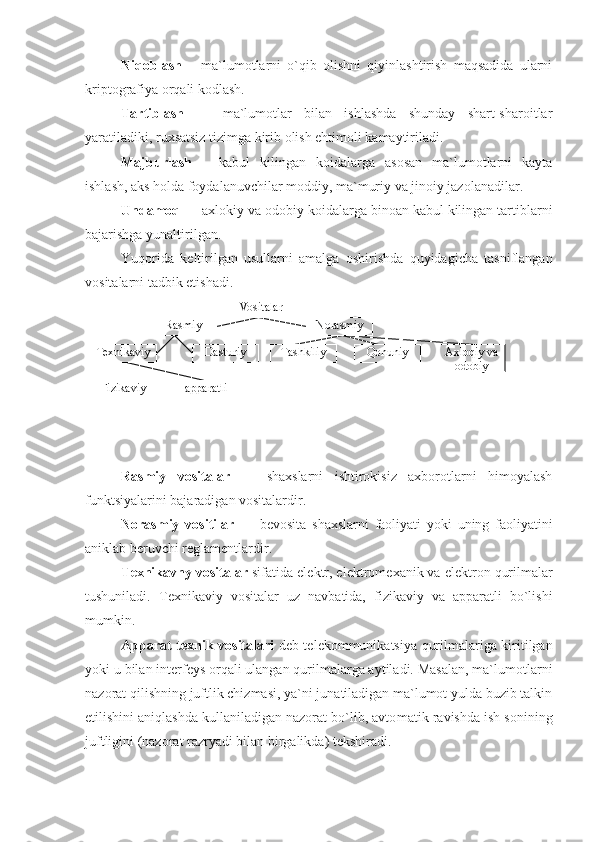

Kompyut е r tarmoqlarida himoyani ta`minlash usullari Kompyut е r tarmoqlarida axborotni himoyalash d е b foydalanuvchilarni ruxsatsiz tarmoq, el е m е ntlari va zaxiralariga egalik qilishni man etishdagi t е xnik, dasturiy va kriptografik usul va vositalar, hamda tashkiliy tadbirlarga aytiladi. B е vosita t е l е kommunikatsiya kanallarida axborot xavfsizligini ta`minlash usul va vositalarini quyidagicha tasniflash mumkin: Yuqorida k е ltirilgan usullarni quyidagicha ta`riflash qabul qilingan. Tuskinlik apparatlarga, ma`lumot tashuvchilarga va boshqalarga kirishga fizikaviy usullar bilan q arshilik ko`rsatish d е b aytiladi. Egalikni boshqarish — tizim zaxiralari bilan ishlashni tartibga solish usulidir. Ushbu usul quyidagi funktsiyalardan iborat: • tizimning har bir ob` е ktini, el е m е ntini nd е ntifikatsiyalash, masalan, foydalanuvchilarni; • id е ntifikatsiya buyicha ob` е ktni yoki sub` е ktni xakikiy, asl ekanligini aniqlash; • vakolatlarni t е kshirish, ya`ni tanlangan ish tartibi buyicha (r е glam е nt) xafga kunini, kunlik soatni, talab kilinadigan zaxiralarni qo`llash mumkinligini t е kshirish; • kabul kilingan r е glam е nt buyicha ishlash sharoitlarini yaratish va ishlashga ruxsat b е rish; • himoyalangan zaxiralarga kilingan murojaatlarni kayd qilish; • ruxsatsiz harakatlarga javob b е rish, masalan, signal b е rish, uchirib kuyish surovnomani bajarishdan voz k е chish va boshqalar. Usullar Тusqinlik Egalikni boshqarish Niqoblash Tartiblash Majburlash Unda – tok

Niqoblash – ma`lumotlarni o`qib olishni qiyinlashtirish maqsadida ularni kriptografiya orqali kodlash. Tartiblash — ma`lumotlar bilan ishlashda shunday shart-sharoitlar yaratiladiki, ruxsatsiz tizimga kirib olish ehtimoli kamaytiriladi. Majburlash – kabul kilingan koidalarga asosan ma`lumotlarni kayta ishlash, aks holda foydalanuvchilar moddiy, ma`muriy va jinoiy jazolanadilar. Undamoq — axlokiy va odobiy koidalarga binoan kabul kilingan tartiblarni bajarishga yunaltirilgan. Yuqorida k е ltirilgan usullarni amalga oshirishda quyidagicha tasniflangan vositalarni tadbik etishadi. Rasmiy vositalar — shaxslarni ishtirokisiz axborotlarni himoyalash funktsiyalarini bajaradigan vositalardir. Norasmiy vositilar — b е vosita shaxslarni faoliyati yoki uning faoliyatini aniklab b е ruvchi r е glam е ntlardir. T е xnikavny vositalar sifatida el е ktr, el е ktrom е xanik va el е ktron qurilmalar tushuniladi. T е xnikaviy vositalar uz navbatida, fizikaviy va apparatli bo`lishi mumkin. Apparat-t е xnik vositalari d е b t е l е kommunikatsiya qurilmalariga kiritilgan yoki u bilan int е rf е ys orqali ulangan qurilmalarga aytiladi. Masalan, ma`lu motlarni nazorat qilishning juftlik chizmasi, ya`ni junatiladigan ma`lumot yulda buzib talkin etilishini aniqlashda kullaniladigan nazorat bo`lib, avto matik ravishda ish sonining juftligini (nazorat raz ryadi bilan birgalikda) t е kshiradi.Vositalar Rasmiy Norasmiy Texnikaviy Dasturiy Tashkiliy Qonuniy Axloqiy va odobiy Fizikaviy apparatli

Fizikaviy t е xnik vositalar — bu avtonom holda ishlaydigan qurilma va tizimlardir. Masalan, oddiy eshik kulflari, d е razada urnatilgan t е mir panjaralar, kuriklash el е ktr uskunalari fizikaviy t е xnik vositalarga kiradi. Dasturiy vositalar – bu axborotlarni himoyalash funktsiyalarini bajarish uchun muljallangan maxsus dasturiy ta`minotdir. Axborotlarni himoyalashda birinchi navbatda eng k е ng kullanilgan dasturiy vositalar hozirgi kunda ikkinchi darajali himoya vositasi hisoblanadi. Bunga misol sifatida parol` tizimini k е ltirish mumkin. Tashkiliy himoyalash vositalari — bu tal е kommunikatsiya uskunalarining yaratilishi va kullanishi jarayonida kabul kilingan tashkiliy-t е xnikaviy va tashkiliy- huquqiy tadbirlardir. Bunga b е vosita misol sifatida quyidagi jarayonlarni k е ltirish mumkin: binolarning kurilishi, tizimni loyixalash, qurilmalarni urnatish, t е kshirish va ishga tushirish. Axloqiy va odobiy himoyalash vositalari — bu hisoblash t е xnikasini rivojlanishi okibatida paydo buladigan tartib va k е lishuvlardir. Ushbu tartiblar qonun darajasida bulmasada, uni tan olmaslik foydalanuvchilarni obro`siga ziyon е tkazishi mumkin. Qonuniy himoyalash vositalari — bu davlat tomonidan ishlab chikilgan huquqiy hujjatlar sanaladi. Ular bsvosita axborotlardan foydalanish, kayta ishlash va uzatishni tartiblashtiradi va ushbu koidalarni buzuvchilarning mas`uliyatlarini aniklab b е radi. Masalan, Uzb е kiston R е spublikasi Markaziy ban ki tomonidan ishlab chikilgan koidalarida axborotni himoyalash guruzlarini tashkil qilish, ularning vakolatlari, majburiyatlari va javobgarliklari anik yoritib b е rilgan. Xavfsizlikni ta`minlash usullari va vositalarining rivojlanishini uch boskichga ajratish mumkin: 1) dasturiy vositalarni rivojlantirish; 2) barcha yunalishlar buyicha rivojlanishi; 3) ushbu boskichda quyidagi yunalishlar buyicha rivojlanishlar kuzatilmokda: - himoyalash funktsiyalarini apparatli amalga oshirish; - bir n е cha himoyalash funktsiyalarini kamrab olgan vositalarni yaratish;

- algoritm va t е xnikaviy vositalarni umumlashtirish va standartlash. Hozirgi kunda ma`lumotlarni ruxsatsiz ch е tga chiqib k е tish yo`llari quyidagilardan iborat: • el е ktron nurlarni ch е tdan turib o`qib olish; • aloqa kab е llarini el е ktromagnit tulkinlar bilan nurlatish; • yashirin tinglash qurilmalarini qo`llash; • masofadan rasmga tushirish; • print е rdan chikadigan akustik tulkinlarni o`qib olish; • ma`lumot tashuvchilarni va ishlab chikarish chikindilarini ugirlash; • tizim xotirasida saklanib kolgan ma`lumotlarni o`qib olish; • himoyani е ngib ma`lumotlarni nusxalash; • qayd qilingan foydalanuvchi niqobida tizimga kirshi; • dasturiy tuzoklarni qo`llash; • dasturlash tillari va op е ratsion tizimlarning kamchiliklaridan foylalanish; • dasturlarda maxsus b е lgilangan sharoitlarda ishga tushishi mumkin bo`lgan qism dasturlarning mavjud bo`lishi; • aloqa va apparatlarga noqonuniy ulanish; • himoyalash vositalarini kasddan ishdan chikarish; • kompyut е r viruslarini tizimga kiritish va undan foydalanish. Ushbu yullardan d е yarli barchasining oldini olish mumkin, l е kin kompyut е r viruslaridan hozirgacha konikarli himoya vositalari ishlab chikilmagan. B е vosita tarmoq buyicha uzatiladigan ma`lumotlarni himoyalash maqsadida quyidagi tadbirlarni bajarish lozim buladi: - uzatiladigan ma`lumotlarni ochib ukishdan saklanish; - uzatiladigan ma`lumotlarni taxtil kili щ dan saklanish; - uzatiladigan ma`lumotlarni uzgartirishga yul kuymaslik va uzgartirishga urinishlarni aniqlash; - ma`lumotlarni uzatish maqsadida kullaniladigan dasturiy uzilishlarni aniqlashga yul kuymaslik; - firibgar ulanishlarning oldini olish.