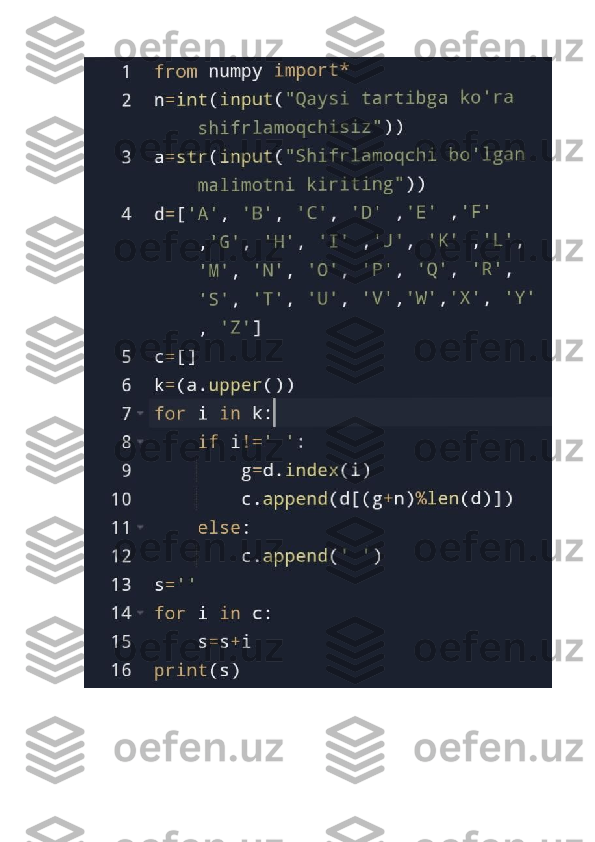

Kriptografik himoyalash algoritmlari. Sezar usuli

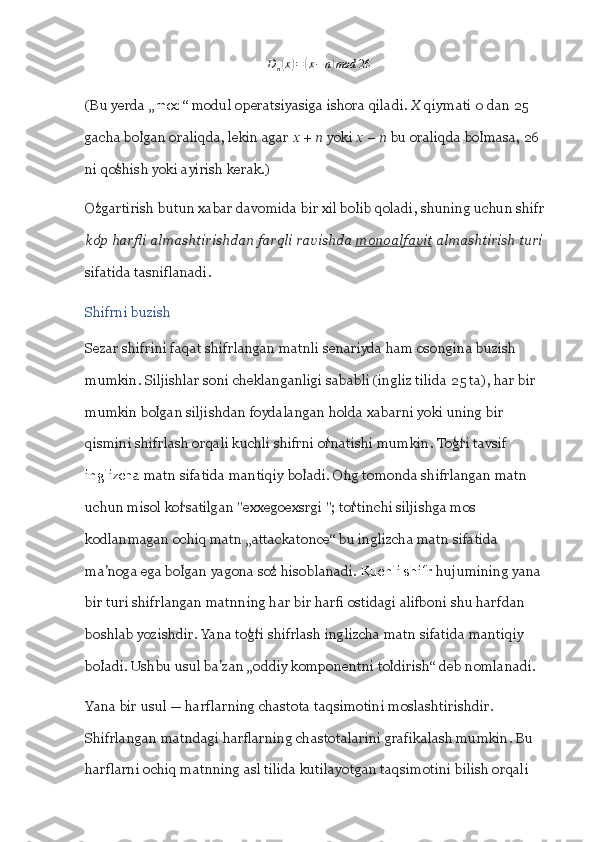

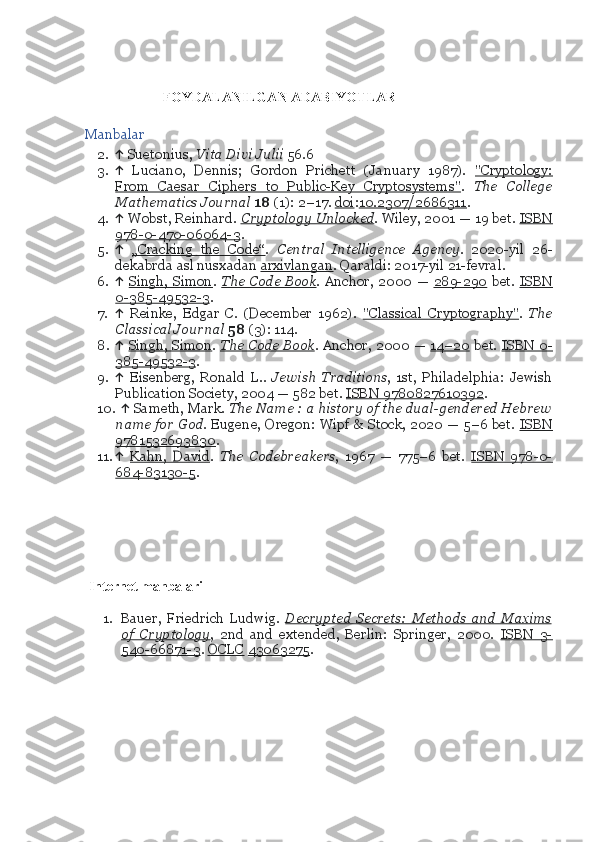

![odam grafikning alohida xususiyatlarining siljishiga qarab siljish qiymatini

osongina aniqlashi mumkin. Bu chastota tahlili sifatida tanilgan. Masalan,

ingliz tilida harflarning ochiq matn chastotalari E, T, (odatda tez-tez

uchraydigan) va Q ,Z (odatda eng kam uchraydigan) bir-biridan ajralib

turadi [20]

. Kompyuterlar buni haqiqiy chastota taqsimoti, kutilgan

taqsimotga qanchalik mos kelishini olchash orqali ham amalga oshirishi ʻ

mumkin

Shifrni

ochish Nomzodning

ochiq matni

0 exxegoexsrgi

1 dwwdfndwrqfh

2 cvvcemcvqpeg

3 buubdlbupodf

4 attackatonce

5 zsszbjzsnmbd

6 yrryaiyrmlac

. . .

23 haahjrhavujl

24 gzzgiqgzutik

25 fyyfhpfytshj

Sezar shifrining birlik masofasi taxminan 2 ga teng. Ya ni kalit sozni

ʼ ʻ

aniqlash uchun kamida ikkita shifrlangan matn kerak boladi. Kamdan-kam

ʻ

hollarda qoshimcha matn kerak bolishi mumkin. Masalan, sozlar „river“ va

ʻ ʻ ʻ

„arena“ Sezar siljishi bilan bir-biriga aylantiriladi. Ya ni ular turli xil

ʼ

siljishlar bilan bir xil shifrlangan matnni ishlab chiqishi mumkin. Biroq,

amalda kalitni kamida 6 ta belgidan iborat shifrlangan matn bilan topiladi.

Sezar shifrida matnni bir necha marta shifrlash qoshimcha xavfsizlikni

ʻ

ta minlamaydi. Buning sababi shundaki, ikkita shifrlash, masalan,

ʼ A va](/data/documents/a0d25455-7d5a-4242-9856-c90da9a40735/page_9.png)

Mavzu: Kriptografik himoyalash algoritmlari. Sezar usuli. Reja : I.Kirish 1. Sezar usuli tarixi va shifridan foydalanish II.Asosiy qism 1. Kriptografik himoyalashning uzi nima va uning asosiy vazifasi. 2. Kriptografik himoyalash algoritmlari 3. Xulosa. III Foydalanilgan adabiyotlar

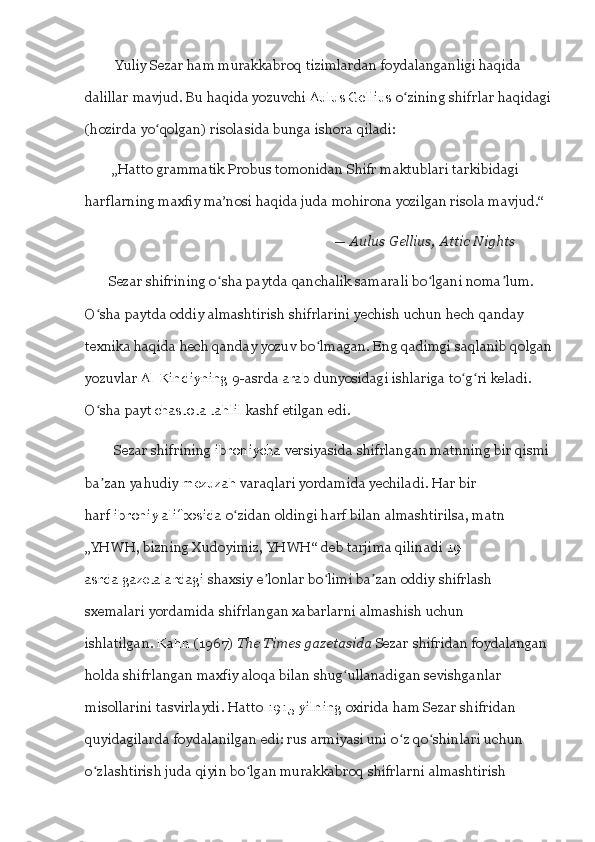

KIRISH Sezar usuli tarixi va shifridan foydalanish Sezar shifriga Yuliy Sezar nomi berilgan. U Suetoniusning so ʻ zlariga ko ʻ ra, harbiy ahamiyatga ega bo ʻ lgan xabarlarni himoya qilish uchun uni uchta siljish bilan ishlatgan (shifrlashda A ga o ʻ zgaradi va D shifrni ochishda qayta A ga aylanadi). Sezarning ushbu sxemadan birinchilardan bo ʻ lib foydalangan bo ʻ lsa-da, boshqa almashtirish shifrlari ilgari ham ishlatilganligi ma ʼ lum: „Agar uning sirli gapi bo‘lsa, uni shifrlab, ya’ni alifbodagi harflar tartibini shunday o‘zgartirib yozardiki, birorta ham so‘z hosil bo‘lmaydi. Agar kimdir bularni hal qilmoqchi va ularning ma’nosini tushunmoqchi bo‘lsa, u alifboning to‘rtinchi harfini, ya’ni D harfini A harfi bilan almashtirishi kerak..“ — Suetonius, Life of Julius Caesar Uning jiyani Avgust ham shifrdan foydalangan, biroq o ʻ ngga bir siljish bilan u alifboning boshiga qaytmagan: „U qachon shifrda yozsa, A uchun B, B uchun C va qolgan harflarni Z uchun AA dan foydalangan holda xuddi shu prinsip asosida yozgan.“ — Suetonius, Life of Augustus

Yuliy Sezar ham murakkabroq tizimlardan foydalanganligi haqida dalillar mavjud. Bu haqida yozuvchi Aulus Gellius o ʻ zining shifrlar haqidagi (hozirda yo ʻ qolgan) risolasida bunga ishora qiladi: „Hatto grammatik Probus tomonidan Shifr maktublari tarkibidagi harflarning maxfiy ma’nosi haqida juda mohirona yozilgan risola mavjud.“ — Aulus Gellius, Attic Nights Sezar shifrining o ʻ sha paytda qanchalik samarali bo ʻ lgani noma ʼ lum. O ʻ sha paytda oddiy almashtirish shifrlarini yechish uchun hech qanday texnika haqida hech qanday yozuv bo ʻ lmagan. Eng qadimgi saqlanib qolgan yozuvlar Al-Kindiyning 9-asrda arab dunyosidagi ishlariga to ʻ g ʻ ri keladi. O ʻ sha payt chastota tahlil kashf etilgan edi. Sezar shifrining ibroniycha versiyasida shifrlangan matnning bir qismi ba ʼ zan yahudiy mezuzah varaqlari yordamida yechiladi. Har bir harf ibroniy alifbosida o ʻ zidan oldingi harf bilan almashtirilsa, matn „YHWH, bizning Xudoyimiz, YHWH“ deb tarjima qilinadi 19- asrda gazetalardagi shaxsiy e ʼ lonlar bo ʻ limi ba ʼ zan oddiy shifrlash sxemalari yordamida shifrlangan xabarlarni almashish uchun ishlatilgan. Kahn (1967) The Times gazetasida Sezar shifridan foydalangan holda shifrlangan maxfiy aloqa bilan shug ʻ ullanadigan sevishganlar misollarini tasvirlaydi. Hatto 1915-yilning oxirida ham Sezar shifridan quyidagilarda foydalanilgan edi: rus armiyasi uni o ʻ z qo ʻ shinlari uchun o ʻ zlashtirish juda qiyin bo ʻ lgan murakkabroq shifrlarni almashtirish

sifatida ishlatgan. Sezar shifridan foydalangan nemis va avstriyalik kriptoanalitiklar o ʻ z xabarlarining parolini ochishda unchalik qiynalmadilar. Sezar shifrlarini bugungi kunda bolalar o ʻ yinchoqlarida topish mumkin, masalan, maxfiy dekoder halqalari unga yaqqol misol bo ʻ la oladi. Shifrlash Sezarning o ʻ n uch o ʻ zgarishi ROT13 algoritmida ham amalga oshiriladi. Bu Usenetda keng tarqalgan va matnni yashirish uchun foydalaniladigan matnni chalkashtirishning oddiy usuli hisoblanadi (masalan, hazil-mutoyiba va hikoyalar spoylerlari). Lekin shifrlash usuli sifatida ko ʻ p foydalanilmaydi.

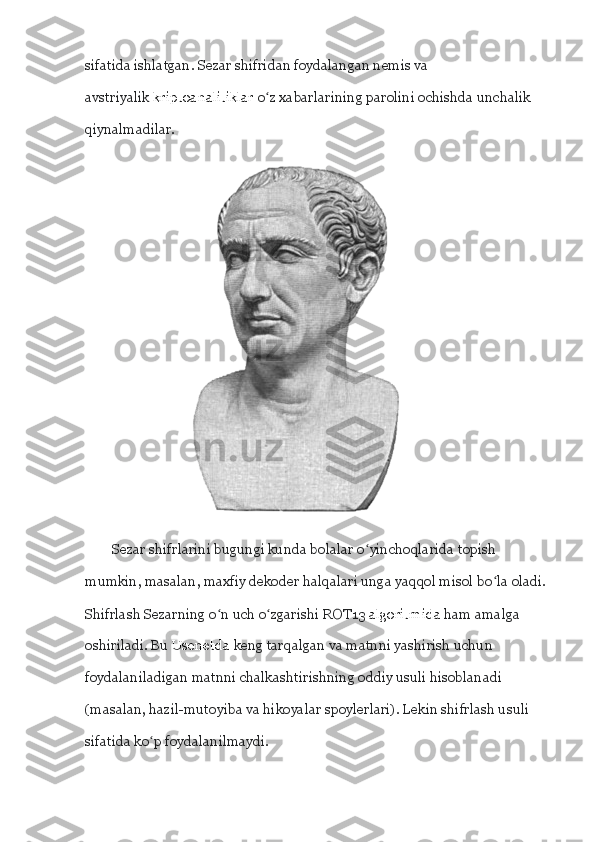

Vigenère shifrida matnning har bir pozitsiyasida har xil siljish bilan Sezar shifridan foydalaniladi. Siljishning qiymati takrorlanuvchi kalit so ʻ z yordamida aniqlanadi. Agar kalit so ʻ z xabar kabi uzun, tasodifiy tanlangan bo ʻ lsa, hech kimga ma ʼ lum bo ʻ lmasa, qayta ishlatilmasa, bu bir martalik pad shifri bo ʻ lishi isbotlangan. Biroq, tasodifiy kalitni ishlatish bilan bog ʻ liq muammolar bir martalik paddan amalda foydalanishni qiyinlashtiradi. Xabardan qisqaroq kalit so ʻ zlar (masalan, Amerika fuqarolar urushi paytida Konfederatsiya tomonidan qo ʻ llanilgan „ To ʻ liq g ʻ alaba “) chastota tahlilining statistik jihatdan rivojlangan versiyasi bilan aniqlanishi mumkin bo ʻ lgan siklik naqshni kiritadi. 2006-yil aprel oyida qochoq mafiya boshlig ʻ i Bernardo Provenzano Sitsiliyada qo ʻ lga olindi. Chunki uning ba ʼ zi xabarlari Sezar shifrining o ʻ zgarishi bilan buzilgan edi. Provenzano shifrida raqamlar ishlatilgan, shuning uchun „A“ „4“ deb yoziladi, „B“ „5“ va hokazo. 2011-yilda Rajib Karim Buyuk Britaniyada British Airways samolyotlarini portlatish yoki ularning IT-tarmoqlarini buzish rejasini muhokama