Axborotlarga nisbatan xavf-xatarlar tasnifi

Mavzu: Axborotlarga nisbatan xavf-xatarlar tasnifi Reja: Kirish 1. Predmetning asosiy tushunchalari va maqsadi 2. Axborotlarga nisbatan xavf-xatarlar tasnifi 3. Xavfsizlikning asosiy yo nalishlari.ʻ Xulosa Foydalanilgan adabiyotlar

Kirish Axborotning muhimlik darajasi qadim zamonlardan ma’lum. Shuning uchun ham qadimda axborotni himoyalash uchun turli xil usullar qo‘llanilgan. Ulardan biri – sirli yozuvdir. Undagi xabarni xabar yuborilgan manzil egasidan boshqa shaxs o‘qiy olmagan. Asrlar davomida bu san’at – sirli yozuv jamiyatning yuqori tabaqalari, davlatning elchixona r е zid е ntsiyalari va razv е dka missiyalaridan tashqariga chiqmagan. Faqat bir n е cha o‘n yil oldin hamma narsa tubdan o‘zgardi, ya’ni axborot o‘z qiymatiga ega bo‘ldi va k е ng tarqaladigan mahsulotga aylandi. Uni endilikda ishlab chiqaradilar, saqlaydilar, uzatishadi, sotadilar va sotib oladilar. Bulardan tashqari uni o‘g‘irlaydilar, buzib talqin etadilar va soxtalashtiradilar. Shunday qilib, axborotni himoyalash zaruriyati tug‘iladi. Axborotni qayta ishlash sanoatining paydo bo‘lishi axborotni himoyalash sanoatining paydo bo‘lishiga olib k е ladi. Global tarmoqlarning rivojlanishi va axborotlarni olish, kayta ishlash va uzatishning yangi t е xnologiyalari paydo bo‘lishi bilan Internet tarmogiga har xil shaxs va tashkilotlarning e’tibori karatildi. Ko‘plab tashkilotlar uz lokal tarmoqlarini global tarmoqlarga ulashga karor qilishgan va hozirgi paytda WWW, FTP, Gophes va boshqa s е rv е rlardan foydalanishmokda. Tijorat maqsadida ishlatiluvchi yoki davlat siri bo‘lgan axborotlarning global tarmoqlar buyicha joylarga uzatish imkoni paydo buldi va uz navbatida, shu axborotlarni himoyalash tizimida malakali mutaxassislarga extiyoj tugilmokda. Global tarmoqlardan foydalanish bu faqatgina «kizikarli» axborotlarni izlash emas, balki tijorat maqsadida va boshqa ahamiyatga molik ishlarni bajarishdan iborat. Bunday faoliyat vaktida axborotlarni himoyalash vositalarining yukligi tufayli ko‘plab talofotlarga duch k е lish mumkin. Har qanday tashkilot Intenetga ulanganidan sung, xosil buladigan quyidagi muammolarni xal etishlari shart: • tashkilotning kompyut е r tizimini xak е rlar tomonidan buzilishi: • Internet orqali junatilgan ma’lumotlarning yovuz niyatli shaxslar tomonidan o‘qib olinishi; • tashkilot faoliyatiga zarar е tkazilishi. Internet loyixalash davrida b е vosita himoyalangan tarmoq sifatida ishlab chikilmagan. Bu soxada hozirgi kunda mavjud bo‘lgan quyidagi muammolarni k е ltirish mumkin:

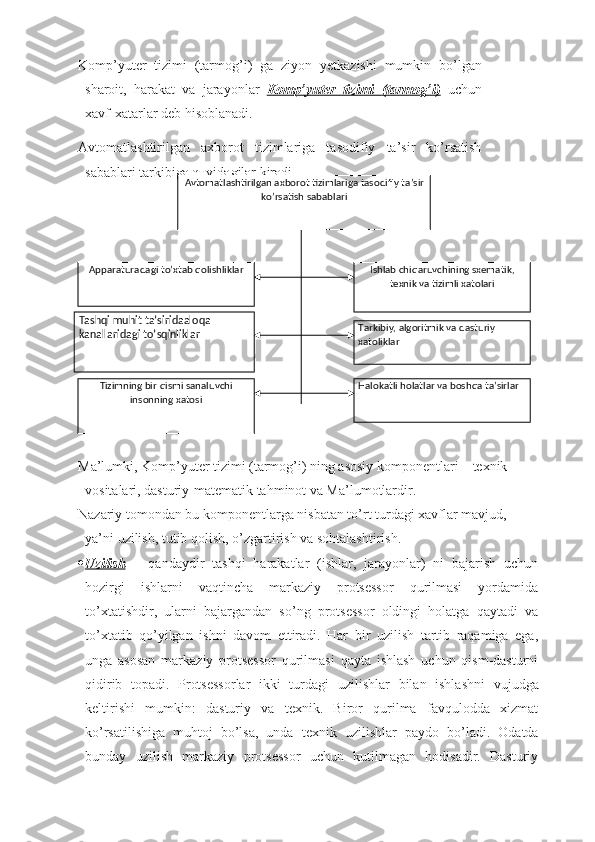

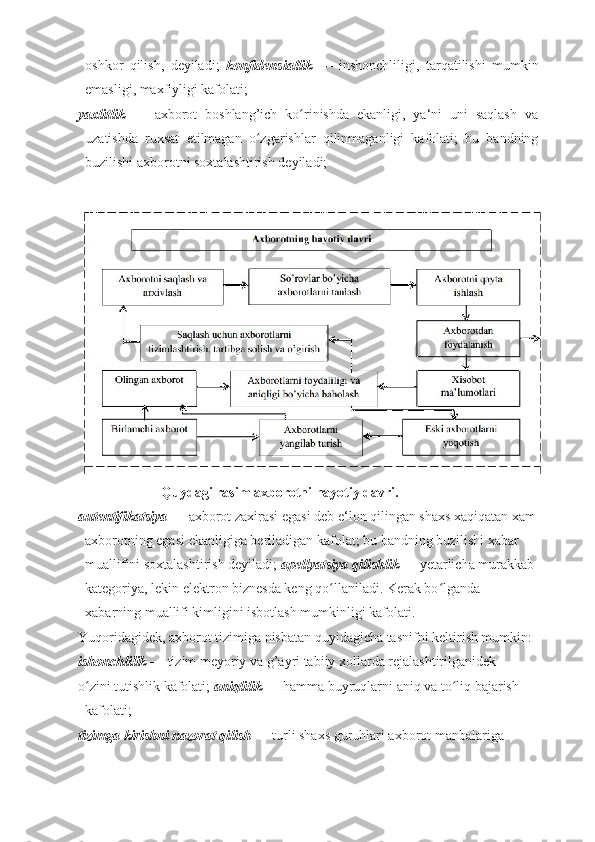

• ma’lumotlarni е ngillik bilan kulga kiritish; • tarmoqdagi kompyut е rlar manzilini soxtalashtirish; • TCP/IP vositalarining zaifligi; • ko‘pchilik saytlarning notugri konfiguratsiyalanishi; • konfiguratsiyalashning murakkabligi. Predmetning asosiy tushunchalari va maqsadi Axborotning muhimlik darajasi qadim zamonlardan ma‘lum. Shuning uchun ham qadimda axborotni himoyalash uchun turli xil usullar qo llanilgan. Ulardanʻ biri – sirli yozuvdir. Undagi xabarni xabar yuborilgan manzil egasidan boshqa shaxs o qiy olmagan. Asrlar davomida bu san‘at – sirli yozuv jamiyatning ʻ yuqori tabaqalari, davlatning elchixona rezidensiyalari va razvedka missiyalaridan tashqariga chiqmagan. Faqat bir necha o n yil oldin hamma narsa ʻ tubdan o zgardi, ya‘ni axborot o z qiymatiga ega bo ldi va keng tarqaladigan ʻ ʻ ʻ mahsulotga aylandi. Uni endilikda ishlab chiqaradilar, saqlaydilar, uzatishadi, sotadilar va sotib oladilar. Bulardan tashqari uni o g’irlaydilar, buzib talqin etadilar va soxtalashtiradilar. ʻ Shunday qilib, axborotni himoyalash zaruriyati tug’iladi. Axborotni qayta ishlash sanoatining paydo bo lishi axborotni himoyalash sanoatining paydo ʻ bo lishiga olib keladi. ʻ Avtomatlashtirilgan axborot tizimlarida axborotlar o zining hayotiy davriga ʻ ega bo ladi. Bu davr uni yaratish, undan foydalanish va kerak bo lmaganda ʻ ʻ yo qotishdan iboratdir (1.2.1-rasm). ʻ Axborotlar xayotiy davrining xar bir bosqichida ularning himoyalanganlik darajasi turlicha baholanadi. Maxfiy va qimmatbaho axborotlarga ruxsatsiz kirishdan himoyalash eng muxim vazifalardan biri sanaladi. Kompyuter egalari va foydalanuvchilarning mulki huquqlarini himoyalash - bu ishlab chiqarilayotgan axborotlarni jiddiy iqtisodiy va boshqa moddiy hamda nomoddiy zararlar keltirishi mumkin bo lgan turli kirishlar va o g’irlashlardan ʻ ʻ himoyalashdir.

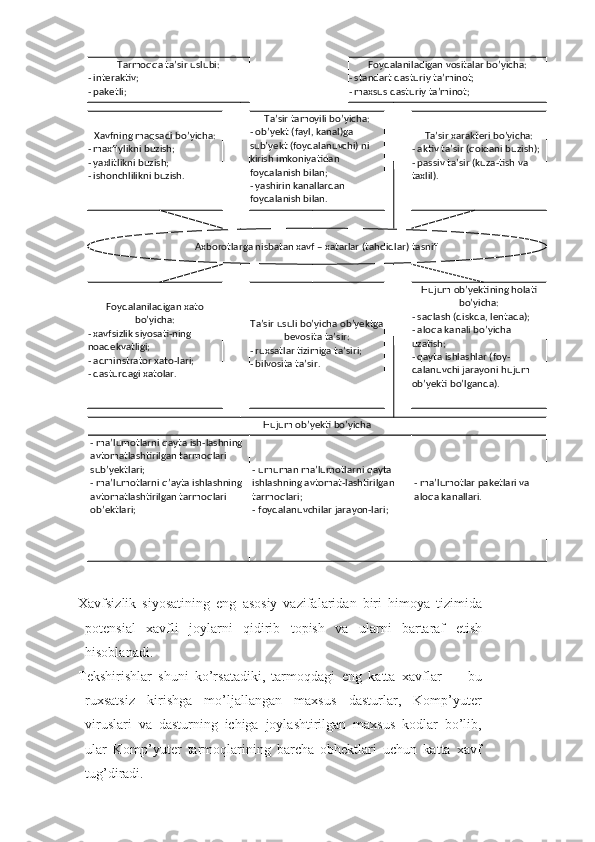

2. Axborotlarga nisbatan xavf-xatarlar tasnifi Axborot xavfsizligi deb , ma‘lumotlarni yo qotish va o zgartirishga yo naltirilgan tabiiyʻ ʻ ʻ yoki sun‘iy xossali tasodifiy va qasddan ta‘sirlardan har qanday tashuvchilarda axborotning himoyalanganligiga aytiladi. Ilgarigi xavf faqatgina konfidensial (maxfiy) xabarlar va hujjatlarni o g’irlash yoki nusxa ʻ olishdan iborat bo lsa, hozirgi paytdagi xavf esa kompyuter ma‘lumotlari to plami, elektron ʻ ʻ ma‘lumotlar, elektron massivlardan ularning egasidan ruxsat so ramasdan foydalanishdir. ʻ Bulardan tashqari, bu harakatlardan moddiy foyda olishga intilish ham rivojlandi. Ilmiy va amaliy tekshirishlar natijalarini umumlashtirish natijasida axborotlarga nisbatan xavf xatarlarni quyidagicha tasniflash mumkin.

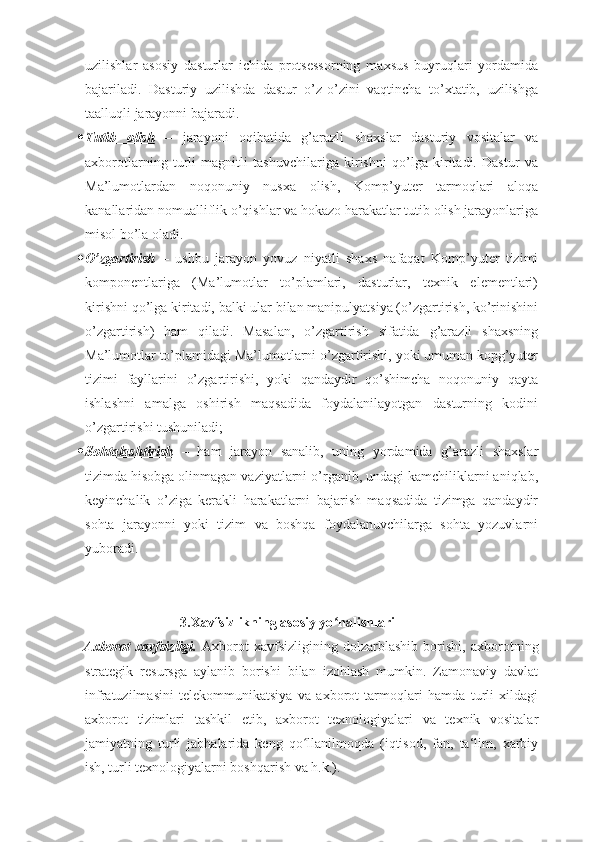

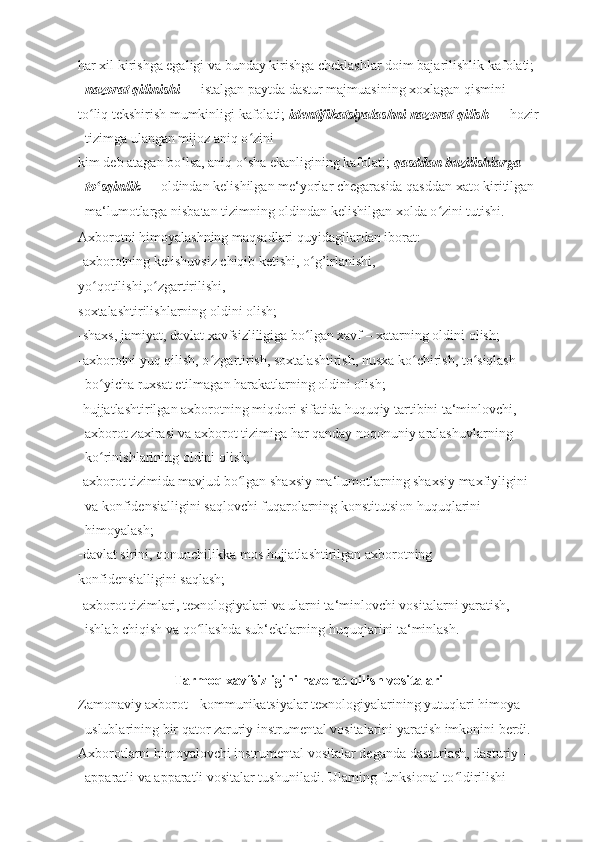

Xavfsizlik siyosatining eng asosiy vazifalaridan biri himoya tizimida potensial xavfli joylar ni qidirib topish va ularni bartaraf etish hisoblanadi. Tekshirishlar shuni ko’rsatadiki, tarmoqdagi eng katta xavflar — bu ruxsatsiz kirishga mo’ljallangan maxsus dasturlar, Komp’yuter viruslari va dasturning ichiga joylashtirilgan maxsus kodlar bo’lib, ular Komp’yuter tarmoqlarining barcha obhektlari uchun katta xavf tug’diradi. Tarmo qq a ta’sir uslubi: - interaktiv; - paketli; Foydalaniladigan vositalar b o’ yicha: - standart dasturiy ta ’ minot; - maxsus dasturiy ta ’minot; Xavfning ma qsadi bo’yicha: - maxfiylikni buzish; - yaxlitlikni buzish; - ishonchlilikni buzish. Ta ’sir tamoyili bo’yicha: - ob’yekt (fayl, kanal)ga sub’yekt (foydalanuvchi) ni kirish imkoniyatidan foydalanish bilan; - yashirin kanallardan foydalanish bilan. Ta ’sir xarakteri bo’yicha: - aktiv ta’sir (qoidani buzish); - passiv ta ’ sir (kuza - tish va taxlil). Axborotlarga nisbatan xavf – xatarlar (ta h didlar) tasnifi Foydalaniladigan xato b o’ yicha: - xavfsizlik siyosati-ning noadekvatligi; - adminstrator xato-lari; - dasturdagi xatolar. Ta ’sir usuli bo’yicha ob’yektga bevosita ta’sir: - ruxsatlar tizimiga ta ’ siri; - bilvosita ta ’ sir. H ujum ob ’y ektining h olati b o’ yicha: - sa q lash (diskda, lentada); - alo q a kanali b o’ yicha uzatish; - q ayta ishlashlar (foy - dalanuvchi jarayoni h ujum ob ’y ekti b o’ lganda). Hujum ob’yekti bo’yicha - ma ’ lumotlarni q ayta ish - lashning avtomatlashtirilgan tarmo q lari sub ’y ektlari; - ma ’ lumotlarni q’ ayta ishlashning avtomatlashtirilgan tarmo q lari ob ’ ektlari; - umuman ma ’ lumotlarni q ayta ishlashning avtomat-lashtirilgan tarmo q lari; - foydalanuvchilar jarayon-lari; - ma ’ lumotlar paketlari va alo q a kanallari.